在对保温饭盒网站进行浸透测验的时候,发现许多网站都在运用squid反向代理体系,该体系存在能够履行长途代码的缝隙,许多客户找咱们SINE安全做浸透测验服务的同时,咱们会先对客户的网站进行信息搜集工作,包括域名,二级域名收集,网站运用的反向代理体系,网站程序开发言语,是否运用开源的代码,以及网站后台路径收集,都在前期浸透中需求做的。

前段时间某一个客户网站使用的就是squid反向代理系统,客户APP,以及网站后台都被攻击者篡改,被恶意提现,会员注单篡改,银行卡号篡改,充值通道篡改,给客户带来了很大的经济损失,通过老客户介绍找到我们SINE安全,我们对该情况进行详细的了解,针对实际情况,定制了详细的渗透测试服务方案。关于squid系统漏洞的检测,我们来详细的介绍一下:

squid是开源的一套网站反向代理系统,可以对网站进行加速,缓存,有些网站访问较慢,就会在国内的服务器节点做反向代理,加速网站的快速访问,将图片,以及JS文件,css文件进行缓存,还有一个好处通过squid可以隐藏网站的真实IP。squid支持很多种TCP协议,包括80端口的http协议,FTP的21端口协议,HTTPS433端口的协议,都可以进行反向代理,简单易用受到很多开发者的喜欢。

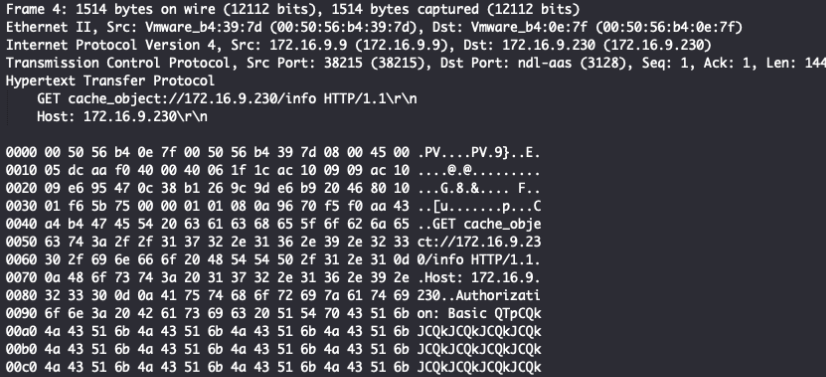

squid漏洞产生的原因在于缓冲区溢出导致可以执行远程代码,当反向代理收到cachemgr的请求时候,会使用parseheaders这个函数接口,将请求来的参数进行解析操作,并赋值于后端去,正常应该对请求的参数进行字数限制,而该请求并没有对字数多少进行限制,导致可以写入代码进行数据溢出,当长度超过squid的安全限制后,就会执行恶意的代码。漏洞的利用方式是,构造恶意的代码,使用FTP协议的方式进行请求 request-uri,将代码加密,提交到服务器中去,就可以达到渗透服务器的权限。代码如下:

当服务器执行恶意代码后,杭州网站建设发生一个webshell到网站的根目录下,从而对网站进行控制,该webshell也叫网站木马后门,相当于网站的管理员权限,可以写入文件,修正文件,修正数据库等操作,通过对客户网站的渗透测试发现,导致被篡改的问题根源,是squid体系存在漏洞,随即咱们SINE安全对客户的squid漏洞进行了修正,对代码的长度进行了约束,避免溢出,并对一切的请求包含get,post.cookies的请求都进行了字符长度约束。